La perquisition des bureaux de X à Paris n’était pas qu’un acte politique. C’était un signal.

Lorsque le gouvernement français a ordonné à ses ministères d’abandonner Zoom au profit de Vizio et a bloqué la vente d’Eutelsat à des fonds privés, le message est devenu limpide : la Souveraineté Numérique n’est plus une option pour les entreprises européennes. C’est une stratégie de survie.

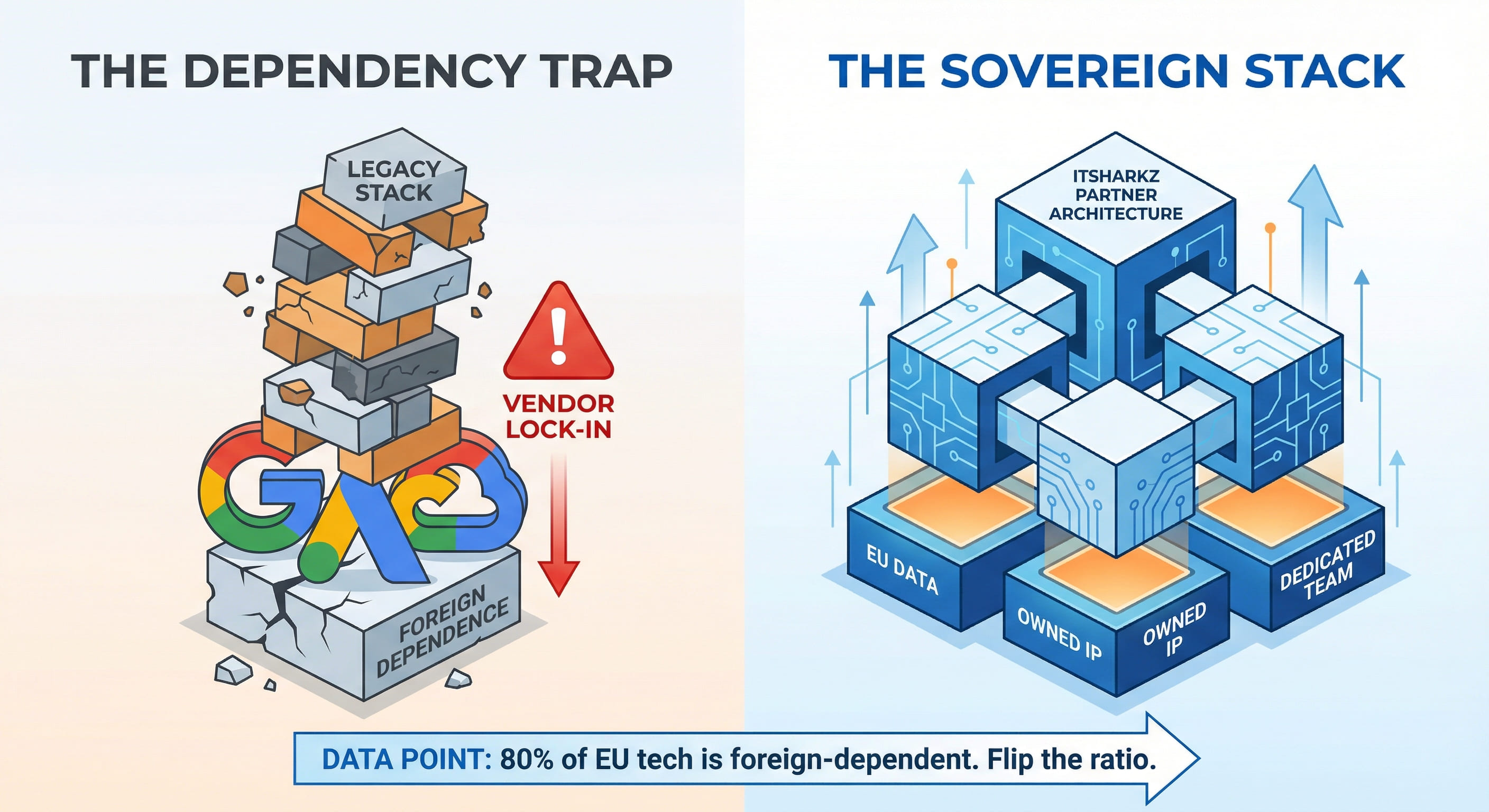

Pendant des années, nous avons fonctionné sous le régime du « Piège du Logiciel à Court Terme ». Nous avons construit nos architectures sur la voie de la moindre résistance, en nous appuyant sur les géants américains (hyperscalers) et des outils sur étagère parce qu’ils étaient rapides et accessibles.

Mais la facture de cette commodité arrive à échéance.

Aujourd’hui, l’Europe dépend de pays non-membres de l’UE pour plus de 80 % de son infrastructure numérique. Pour une scale-up, c’est une vulnérabilité stratégique massive. Contrairement aux biens physiques, les services numériques sont des relations continues. Si un acteur de la Silicon Valley modifie son algorithme, son modèle de tarification ou ses conditions d’accès, votre accès au marché change instantanément. Sans négociation possible.

La question pour les CTO européens n’est plus : « À quelle vitesse pouvons-nous construire ? » Elle est désormais : « Qui possède réellement les fondations sur lesquelles nous bâtissons ? »

Le coût élevé de « louer » votre futur

La dépendance aux géants technologiques extra-européens crée trois risques spécifiques pour les scale-ups françaises :

- Fragilité réglementaire : Avec le durcissement du RGPD et les enjeux de l’IA Act, héberger des données critiques sur des clouds soumis au Cloud Act américain invite à une surveillance accrue des régulateurs.

- Vendor Lock-in : C’est l’effet « Hotel California ». Il est facile de s’installer, mais impossible de migrer sans reconstruire l’intégralité de votre stack.

- Retard d’innovation : L’UE n’investit actuellement que 7 % de la R&D mondiale en logiciel, contre 71 % pour les États-Unis. Se reposer uniquement sur l’innovation importée, c’est accepter d’avoir toujours un train de retard.

La Solution : La Stratégie de la « Stack Souveraine »

Un découplage total est impossible (et peu judicieux). Le mouvement intelligent est le De-risquage. Les innovateurs leaders construisent désormais des « Stacks Souveraines » : des architectures modulaires où la propriété intellectuelle (IP), la couche de données et la logique critique sont détenues, exploitées et hébergées dans le cadre réglementaire de l’UE.

Cela demande un changement de paradigme dans la gestion de vos équipes d’ingénierie. On ne bâtit pas un produit souverain avec une équipe pour qui la conformité est une contrainte de dernière minute.

Pourquoi la Pologne est le moteur de cette souveraineté

C’est ici que le manque de talents rencontre la solution souveraine. La Pologne est devenue, sans bruit, le hub de cette transition. Pourquoi ? Parce que les ingénieurs polonais ne font pas que taper du code ; ils opèrent dans le même cadre juridique et culturel européen que vos bureaux à Paris ou Lyon.

Chez ITSharkz, nous le constatons chaque jour. Nos partenaires ne cherchent pas de simples « codeurs ». Ils cherchent :

- La Sécurité par le Design : Des équipes qui comprennent le RGPD intuitivement, pas comme une simple checklist.

- L’Efficience Fiscale : Pour nos partenaires français, collaborer avec nos équipes basées dans l’UE permet de sécuriser l’éligibilité au CIR (Crédit d’Impôt Recherche) et au CII (Crédit d’Impôt Innovation), subventionnant ainsi directement votre capacité d’innovation.

- La Stabilité : Dans un marché volatil, notre culture de 0 % de rotation garantit que la connaissance reste dans votre stack, pas dans la nature.

Résumé Stratégique

Le virage vers la tech souveraine n’est pas une question de patriotisme, mais de contrôle. Si votre base de code dépend d’une plateforme que vous ne maîtrisez pas, vous ne possédez pas un produit. Vous possédez une dette de dépendance.

Les entreprises qui gagneront la prochaine décennie seront celles qui seront propriétaires de leur propriété intellectuelle et de leur infrastructure.

Le code peut être réécrit. Une souveraineté perdue ne se rattrape pas.

Votre stack technique actuelle est-elle un actif stratégique ou un risque dormant ? Discutons de la manière de sécuriser votre roadmap et de bâtir une équipe d’ingénierie dédiée qui protège votre IP au cœur de l’Europe.